Гипервизор долгое время оставался темой для системных администраторов и специалистов по безопасности. Но теперь он оказался в центре новой волны обходов Denuvo. Разберём, как эта среда превратилась в поле битвы между защитой и взломом, почему игроки вообще начали о ней говорить и чем такие эксперименты могут закончиться для обычного компьютера.

Новая серия обходов Denuvo через гипервизор быстро привлекла внимание не только пиратских сообществ, но и обычных игроков. Причина понятна: речь уже идёт не о привычном кряке, который просто меняет файлы игры. Теперь в дело вмешивается куда более глубокий уровень обхода. Тот самый, который связан с виртуализацией, защитой Windows и настройками BIOS.

Для большинства пользователей гипервизор долгое время оставался чем-то далёким. О нём знали те, кто запускал виртуальные машины, работал с серверами или разбирался в сфере безопасности. Но в последние годы гипервизор стал частью повседневной жизни даже для обычного владельца игрового ПК: через него работают отдельные защитные механизмы Windows; на него опираются современные античиты; теперь его начали использовать и как инструмент для обхода антипиратской защиты. Именно поэтому разговор о гипервизоре нельзя сводить только к теме пиратства.

В этом материале важно разобраться в трёх вещах. Что вообще такое гипервизор и зачем он нужен в нормальной работе компьютера. Как он успел стать заметной частью игровых сообществ и борьбы вокруг Denuvo. И почему новые методы обхода защиты вызывают не только интерес, но и тревогу.

Кратко про Гипервизор

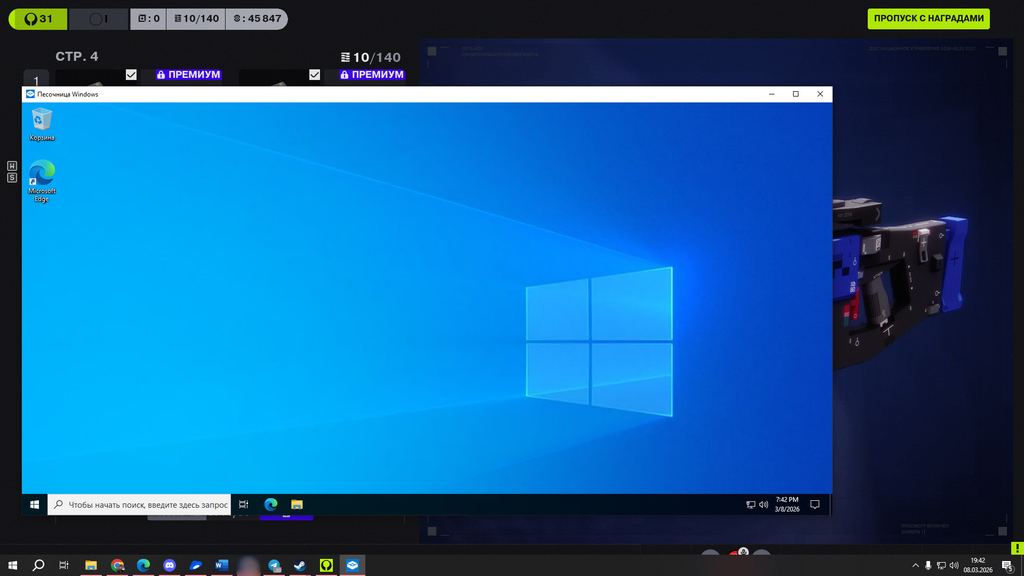

Для начала стоит объяснить терминологию. Гипервизор — это технология запуска программного обеспечения в отдельной среде, изолированной от его аппаратной части. Виртуальная машина — приложение с операционной системой, эмулирующее работу компьютера. Через неё можно запускать программы, работать и проводить досуг. Однако если виртуальную машину выключить, то все установленные приложения будут стёрты, а учетные данные — забыты.

Главная причина, почему виртуализация прижилась, заключается в изоляции. Внутри виртуальной машины система не видит ваше реальное железо. Вместо этого гипервизор показывает ей виртуальные устройства, имитирующие реальное железо. Виртуальная машина является идеальным местом для запуска подозрительных приложений и посещения сомнительных сайтов. Полученные оттуда вирусы не будут распространяться на основную среду.

По той же причине виртуальные машины любят в разработке, тестировании и администрировании. Можно поднять отдельную среду «под задачу», а потом удалить её вместе со всем содержимым.

В быту гипервизор чаще всего появляется в двух случаях. Первый — когда человек устанавливает VirtualBox, VMware или Windows Sandbox, чтобы поднять виртуальную машину для работы, тестов или экспериментов. Второй — когда сама Windows использует функции виртуализации для защиты. В этом сценарии часть критичных компонентов изолируют так, чтобы драйверы и программы не могли к ним просто так подключиться. Пользователь может даже не замечать, что в системе задействован гипервизор, пока не столкнётся с совместимостью или настройками безопасности.

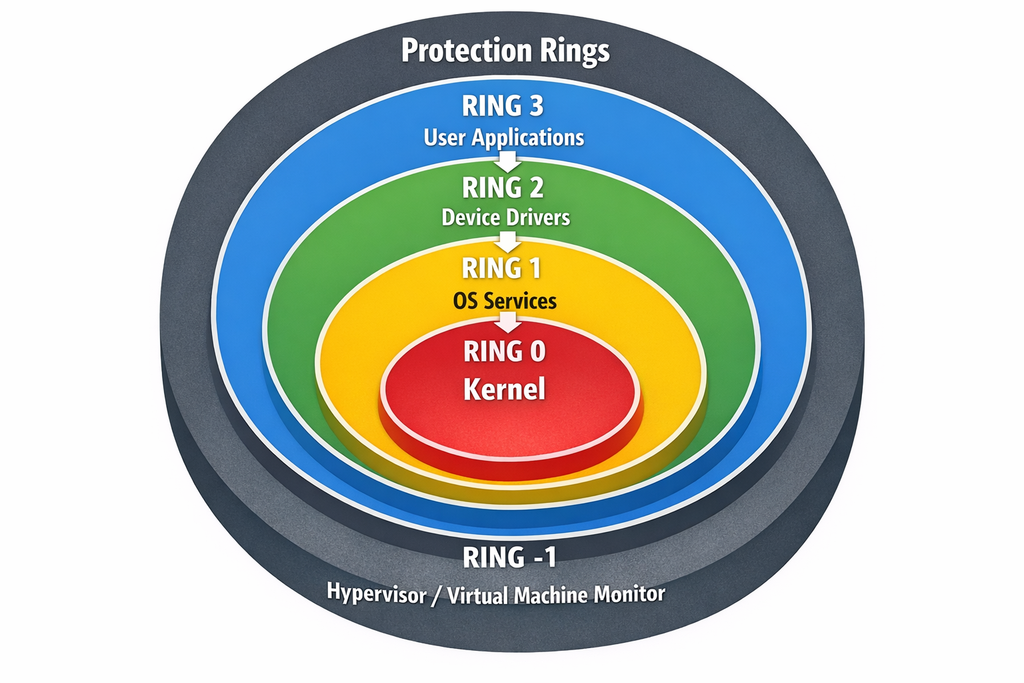

С точки зрения безопасности гипервизор принято считать слоем повышенного доверия, где в ранге «колец защиты» он занимает наивысший уровень — «Ring -1». Он управляет памятью, доступом к устройствам и режимами работы процессора. Если в гипервизоре есть ошибка или если он изначально вредоносный, последствия будут тяжелее, чем от обычного заражения вирусами.

Обычная программа работает в рамках прав пользователя и ограничений системы. Гипервизор и его драйверы могут находиться ближе к ядру системы и иметь больше прав. Поэтому «накатить» что-то, что работает с гипервизором — это не тот же уровень риска, что поставить обычную утилиту.

Как использовали гипервизор в играх раньше

В игровых сообществах гипервизор долгое время был нишевой темой. Им пользовались те, кто запускал игры не на «чистой» домашней ОС, а внутри виртуальной машины. Такой подход применяли в облачном гейминге, где игра работает на удалённой машине, а пользователь получает уже готовую картинку по сети. С его помощью некоторые ушлые игроки занимались ботоводством на условно-бесплатных играх.

Другая категория пользователей гипервизора была напрямую связана с Linux, не имеющей нормальной совместимости с играми. Они создавали виртуальную машину на базе Windows. Однако сейчас разработчики препятствуют использованию виртуальных машин в своих live-сервисах. С другой стороны, сегодня у самой Linux есть готовые игровые сборки и конфигурации, где заранее настроены Steam, Proton, драйверы и сопутствующие инструменты. Они совместимы с большинством проектов, и их технические показатели (кадры в секунду, нагрузка на железо и т.д.) сопоставимы или даже лучше, чем на Windows.

Другая, более тёмная сторона использования гипервизора связана с работой читов. Его ценят за возможность работать «ниже» самой игры и ниже многих привычных методов обнаружения. В 2025 году исследователи описали схему жульничества при помощи виртуализации: она использует виртуальную машину и гипервизор для скрытного сбора данных об игре и построения читов вроде радара и аимбота.

Однако разговоры о гипервизор-читах идут ещё с 2017 года. Первые их версии были применены в CS:GO на серверах FaceIt, античит которой тогда боролся с жульничеством намного эффективнее любой другой системы противодействия. Он распознавал замаскированные DMA-карты, а также выявлял работу гипервизорных читов путём анализа времени отклика компьютера.

На этом фоне разработчики тоже начали смотреть на состояние системы глубже, чем раньше. Сейчас все современные версии популярных античитов требуют доступ к ядру. Об их требованиях, принципе взаимодействия и способах обхода у нас есть отдельный материал.

На тот момент это были все способы применения гипервизора. При этом многие из них уже либо потеряли актуальность, либо не распространены в широких кругах из-за высокого порога входа. Но в конце 2025 года игровое сообщество узнало о новом способе применения гипервизора оттуда, откуда никто не ждал — от пиратов.

Их борьба

Первые новости о взломах появились в декабре 2025 года. Тогда появился тестовый обход Persona 5 Royal, где пираты прямо говорили о ставке на гипервизор. В феврале 2026-го тем же способом отметились Stellar Blade, Assassin’s Creed: Shadows и Avatar: Frontiers of Pandora, а в начале марта дошло до Resident Evil: Requiem. Все эти игры имели антипиратскую защиту Denuvo. Именно против неё уже больше 10 лет ведётся активная борьба. А использование гипервизора стало их новым шагом.

Стоит учесть, что разработчики Denuvo заявляют, что их система защиты не нужна для вечной блокировки игры от пиратов. Её задача: закрыть стартовое окно продаж и не дать пиратской копии появиться в первые недели или месяцы после релиза. Она работает поверх уже существующей DRM-схемы и мешает вмешательству в код игры, отладке и разбору внутренних проверок. Поэтому издатели используют её как способ выиграть время в самый важный период продаж.

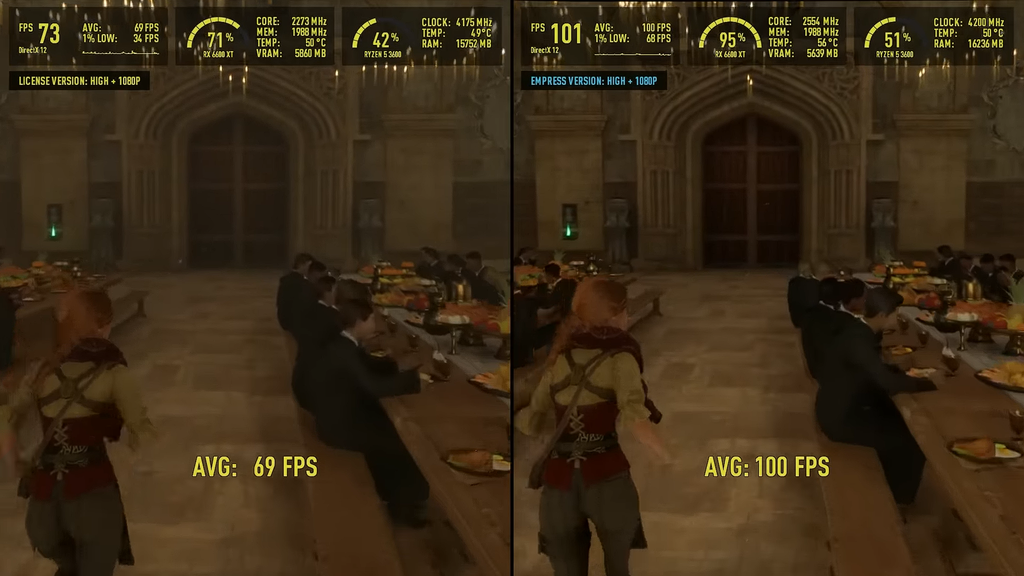

Помимо того, что Denuvo не даёт пиратить, главная претензия игроков много лет связана с производительностью. Разработчики защиты утверждают, что при нормальной интеграции она не должна мешать игре. Но на практике всё упирается именно в качество внедрения. Во второй половине 2010-х годов блогеры регулярно записывали видеоролики с тем, как взломанная игра работает намного лучше, чем лицензия с Denuvo. А сейчас появляются аналогичные новости с тем, как разработчики удаляют одиозную систему защиты и внезапно их проект начинает работать лучше.

Обходят Denuvo не одной универсальной таблеткой. Защита встраивается в конкретную игру и закрывает её код по частям, поэтому каждый крупный релиз приходится разбирать почти вручную. Даже в самой сцене это описывали как работу, где нужно полностью вычищать защиту из игры и восстанавливать исходную логику функций. По этой причине вокруг Denuvo всегда было мало заметных фигур. В середине 2010-х о её сложности открыто говорила 3DM. Затем одним из самых известных противников защиты стал Voksi. Однако сегодня обычные пользователи помнят только одну противницу Denuvo – хакершу под ником EMPRESS. Правда, она в 2024 году завязала со взломами.

Если говорить о пике Denuvo, то его обычно связывают с периодом после 2018–2019 гг. В эти годы защиту постоянно дорабатывали. На этом фоне круг людей, умевших работать с Denuvo, становился всё меньше. После истории с Voksi и ухода других заметных фигур в публичном поле почти не осталось взломщиков, способных стабильно разбирать новые версии защиты.

На этом фоне по пиратским сообществам ходили разговоры, что создатели защиты переманивали к себе людей, промышлявших взломом их системы. Из-за этого внутри сообщества происходили «этические» скандалы. Поэтому в последние годы Denuvo воспринималась невзламываемой. С гипервизором ситуация полностью изменилась, но аудитория этому не сильно радовалась.

Дилемма «идеального кряка»

Несмотря на громкие успехи, новая волна обходов через гипервизор понравилась далеко не всем. Ранние релизы требовали отключать защитные функции ПК и лезть в BIOS. Для части аудитории это сразу стало красным флагом. Сегодня Secure Boot и TPM 2.0 уже завязаны на работу современных античитов. Поэтому у игрока возникает странная схема: ради одной пиратской версии он ослабляет систему, а потом вынужден снова перезагружать компьютер и возвращать защиту назад, чтобы без проблем заходить в сетевые игры.

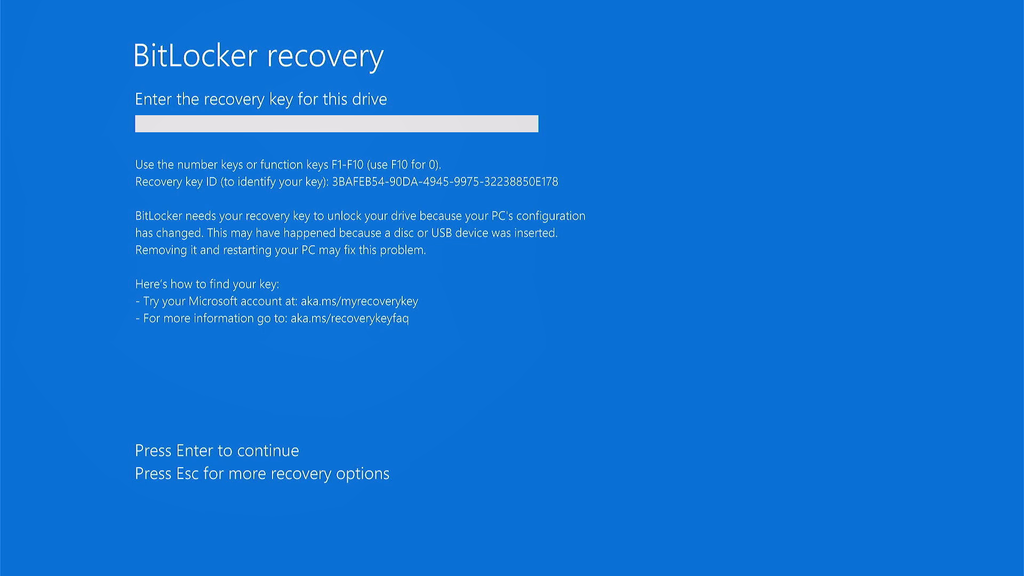

Кому-то может показаться, что настройка BIOS проста. На практике один неверный шаг может закончиться куда неприятнее, чем просто неработающая игра. Если пользователь переключает систему на UEFI и Secure Boot без правильной подготовки диска, Windows может перестать загружаться. Также Microsoft предупреждала, что изменения TPM, загрузочной конфигурации или BIOS способны заблокировать ОС и потребовать ключ.

А если в дело вмешиваются функции «нулевой» защиты, то всплывает ещё и тема совместимости драйверов: Microsoft предупреждает, что при несовместимости система может просто не запуститься. На этом фоне разговоры об «утечках памяти» тоже не выглядят страшилкой из воздуха: у Hyper-V и VMware находили уязвимости раскрытия информации, когда из виртуализированной среды удавалось вытаскивать данные.

Главный спор вокруг таких обходов упирается уже не в удобство, а в безопасность. Новый метод до конца не изучен, а пользователю предлагают первым делом ослабить именно те механизмы, защищающие раннюю загрузку системы. Secure Boot нужен, чтобы не дать постороннему коду встроиться в процесс запуска ПК. Microsoft уже несколько лет предупреждает об угрозе UEFI-руткитов и атак на прошивку. Вредоносный код может закрепляться ниже уровня Windows, а значит переживать переустановку системы и оставаться для пользователя почти невидимым. Проще говоря, когда человека просят отключить защиту ради «обхода», он делает компьютер уязвимым для того класса угроз, работающих на уровне железа и прошивки материнской платы.

Есть и вторая сторона риска: вредоносный код может прийти не от абстрактного вируса со стороны, а из самого пиратского дистрибутива. Такие прецеденты уже были. В 2025 и 2026 годах исследователи фиксировали распространение майнеров, загрузчиков и стилеров через пиратские игры, кряки и моды. Отдельные кампании маскировались под торренты с популярными играми, другие — под «безобидные» кряки и модификации. Для пользователя разницы почти нет: он скачивает чужую сборку и не знает, кто именно положил туда вредоносный файл — автор обхода, репакер или уже следующий распространитель. Поэтому разговор о гипервизоре здесь быстро выходит за пределы пиратства и упирается в банальную вещь: неизвестный код требует максимального доверия.

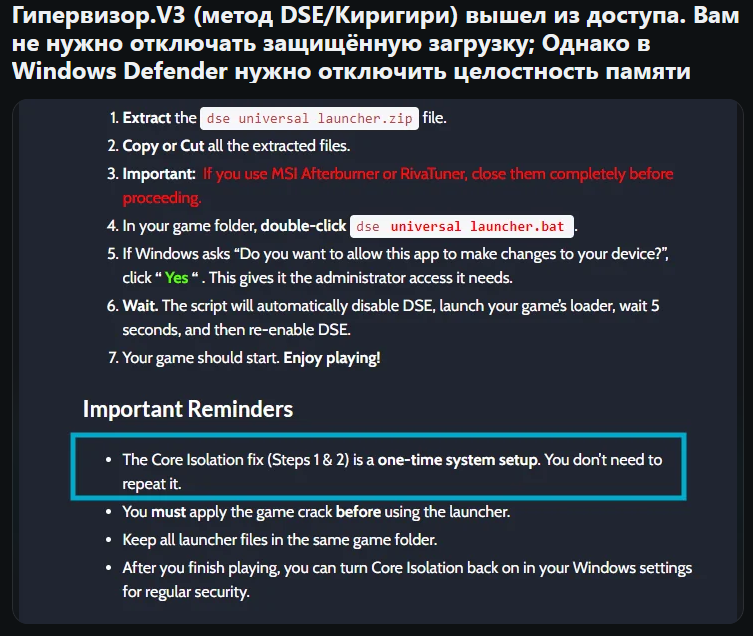

На этом фоне появление так называемого «Hypervisor 3.0» не снимает главных вопросов. Новая утилита убирает необходимость каждый раз заходить в BIOS и менять настройки вручную. Но с точки зрения информационной безопасности это всё равно чёрный ящик. Пользователь не знает, как именно работает программа, какие системные изменения она вносит, что именно отключает по пути и не оставляет ли после себя новых дыр в защите.

То есть внешне схема стала удобнее, но проблема никуда не делась: вместо ручных манипуляций с BIOS человеку предлагают просто довериться неизвестному исполняемому файлу, получающему доступ к самой чувствительной части системы.

Что дальше?

Сегодня гипервизор стал не только частью современной защиты Windows, но и опорой для читов и одновременно новой точкой атаки для тех, кто пытается обходить DRM. Из-за этого вокруг него идёт отдельная борьба: разработчики средств защиты укрепляют систему, а хакеры ищут способ зайти ещё глубже. Проблема в том, что эта среда слишком чувствительна к ошибкам. Одно неверное действие может закончиться сломанной загрузкой, синим экраном или другими сбоями системы.

Желание запускать дорогие игры без лишних трат понятно. Многие новинки стоят по $70, и для части аудитории пиратские версии остаются способом хотя бы посмотреть на релиз без покупки. Это не меняет главного: игра не стоит того, чтобы ради неё отключать защиту компьютера и выдавать максимальные привилегии неизвестному коду. Несколько часов удовольствия не стоят риска потерять доступ к системе, данным или самому устройству.

При этом сам метод через гипервизор нельзя заранее объявлять бесполезным только потому, что он новый и спорный. Если он действительно работает и не вызывает серьёзных вопросов, это станет видно не в день релиза и не по первым восторженным сообщениям. Здесь разумнее не спешить и подождать несколько месяцев. За это время станет понятно, как такой обход ведёт себя на практике, какие сбои он вызывает и какие проблемы безопасности вскрываются у обычных пользователей.

Ещё важнее дождаться разбора со стороны независимых программистов и специалистов по безопасности. Только такой аудит может показать, насколько гипервизор безопасен, что именно он меняет в системе и насколько честно работает по отношению к пользователю.

Пока этого не произошло, помните: любой неизвестный софт может привести к непредсказуемым последствиям.